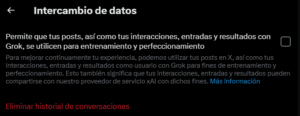

Hace un tiempo vi una entrada en el Blog de «UN INFORMÁTICO EN EL LADO DEL MAL» que me pareció muy útil y hoy quiero compartirla con vosotros. Os voy a mostrar algunas configuraciones que mejoran la seguridad de una de las aplicaciones de mensajería más utilizadas (o la más utilizada).

Llamadas

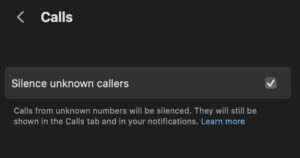

La primera recomendación es para evitar llamadas de números desconocidos.

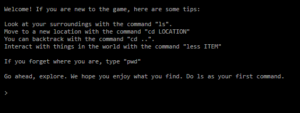

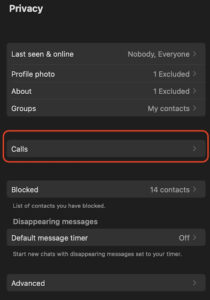

Entramos en los ajustes y nos vamos al menú «Privacidad«. Ahí bajamos hasta la opción «Llamadas«. Nos permitirá silenciar las llamadas a números desconocidos. Lo bueno es que las llamadas seguirán apareciendo por si las queremos localizar, pero no nos notificará de las mismas. Esto es muy útil para evitar la típida estafa de «Hola, soy tu hijo y he perdido el móvil«.

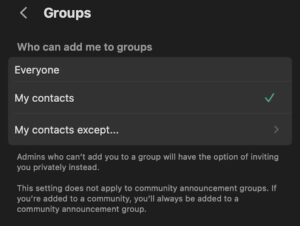

Grupos

Otra opción dentro del menú «privacidad«, nos puede evitar esa nueva y molesta «moda» de meternos en grupos raros con gente que no conocemos. Accediendo al apartado «Grupos» podremos escoger quien permitimos que nos añada a grupos. Seleccionando «Mis contactos» evitarás que números desconocidos te metan en esos grupos molestos.

Localización

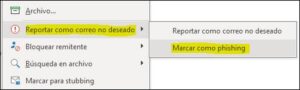

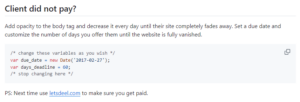

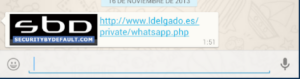

¿Sabéis que es posible que a través de enviarte un enlace, pueden localizarte? Es algo bastante desconocido, pero esto es gracias a que WhatsApp muestra una previsualización de la web con una imagen.

No es algo tan raro, porque casi todas las redes sociales tienen esta funcionalidad, pero en el caso de otras redes, esa imagen se descarga al servidor de la red social. En el caso de WhatsApp se descarga en tu dispositivo móvil. Es decir, tu móvil se está conectando a esa url para descarga la imagen y al conectarte, es posible conocer tu ubicación. Puede que la ubicación que muestra no es del todo correcta o no es muy precisa, pero es un riesgo que se corre.

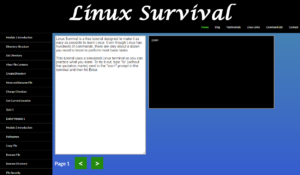

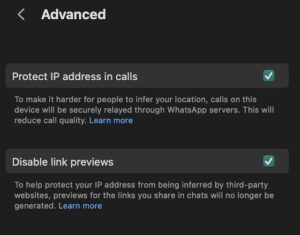

Para evitar esto, se puede ir a «Privacidad» al submenú «Avanzada» y habilitar las dos opciones que nos muestran: «Proteger la dirección IP en las llamadas» y «Desactivar vistas previas de enlaces».

En el Blog que os indicaba al principio, tenéis mucha más información sobre este tema y las formas que tienen los cibercriminales de utilizar estas opciones y automatizar los ataques.

Fuente: Chema Alonso

Créditos de la imagen:

Créditos de la imagen: