Gobierno Investigando Ataque Cibernético Canvas

Resumen:

El Comité de Seguridad Nacional de la Cámara de Representantes de EE. UU. ha solicitado el testimonio de ejecutivos de Instructure, la empresa detrás de la plataforma educativa Canvas, con respecto a dos ciberataques perpetrados por el grupo de extorsión ShinyHunters. Estos incidentes resultaron en el robo de datos de estudiantes y la interrupción de las actividades escolares durante los exámenes finales, lo que subraya la importancia de la seguridad de datos en plataformas críticas.

Multa por filtración de datos masiva

Resumen:

La Oficina del Comisionado de Información (ICO) del Reino Unido ha multado a South Staffordshire Water Plc con 1.3 millones de dólares (963.900 libras esterlinas) tras un ciberataque que expuso datos personales de 663.887 clientes y empleados. La noticia destaca las graves consecuencias financieras y regulatorias de las brechas de datos, siendo un recordatorio importante sobre la protección de la información.

Cerrando Brechas en Respuesta Incidentes

Resumen:

Este webinar se centra en cómo los equipos de TI pueden mejorar la coordinación y la eficiencia durante los incidentes de red. Explora el uso de la automatización y los flujos de trabajo asistidos por inteligencia artificial para reducir los tiempos de respuesta y prevenir interrupciones, ofreciendo una valiosa perspectiva para optimizar la seguridad operativa de la empresa.

Exim BDAT Vulnerability Code Execution

Resumen:

Exim, un agente de transferencia de correo (MTA) de código abierto, ha lanzado actualizaciones de seguridad para corregir una vulnerabilidad grave de «use-after-free» (CVE-2026-45185, también conocida como Dead.Letter). Este fallo, que afecta a ciertas configuraciones, podría permitir la corrupción de memoria y la ejecución de código potencial en sistemas Unix-like. La noticia subraya la importancia de aplicar estas actualizaciones para mitigar el riesgo de ataques.

RubyGems: Ataque Cadena Suministro Detectado

Resumen:

RubyGems, el gestor de paquetes estándar para el lenguaje de programación Ruby, ha suspendido temporalmente los nuevos registros de cuentas. Esta medida se tomó tras la detección de un «importante ataque malicioso» que involucró la subida de cientos de paquetes maliciosos, lo que subraya un incidente crítico de seguridad en la cadena de suministro de software y la necesidad de una verificación rigurosa de las dependencias.

TrickMo: Nuevo Ataque Bancario Android

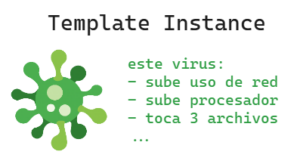

Resumen:

Investigadores de ciberseguridad han detectado una nueva variante del troyano bancario Android TrickMo. Este malware utiliza la red The Open Network (TON) para su infraestructura de comando y control (C2) y SOCKS5 para crear pivotes de red, lo que lo hace más difícil de rastrear. La amenaza está activa y se dirige a usuarios de banca y carteras de criptomonedas en Francia, Italia y Austria. Esta evolución de TrickMo subraya la necesidad de estar alerta ante técnicas de ataque móvil sofisticadas y la importancia de proteger las transacciones financieras y criptográficas en dispositivos Android.

Vulnerabilidad Crítica ABB PLCs Industriales

Resumen:

Se ha descubierto una vulnerabilidad crítica (CVSS 9.8) de desbordamiento de búfer en pila (CVE-2025-15467) en los controladores lógicos programables (PLCs) ABB AC500 V3. Esta falla permite a un atacante remoto no autenticado causar una denegación de servicio (DoS) o, potencialmente, la ejecución remota de código, al enviar un mensaje CMS manipulado con un vector de inicialización (IV) de tamaño excesivo. La vulnerabilidad afecta a sectores de infraestructura crítica como el químico, manufactura, energía y agua/aguas residuales. ABB ha lanzado una actualización de firmware (versión 3.9.0 HF1) para corregir el problema y se recomienda aplicar medidas defensivas como la segmentación de red y el uso de firewalls.

Subnet PowerSYSTEM Center Multiple Vulnerabilities

Resumen:

Múltiples vulnerabilidades de autorización incorrecta (CWE-863) e inyección CRLF (CWE-93) han sido descubiertas en varias versiones de Subnet Solutions PowerSYSTEM Center. Un atacante autenticado podría explotar estas fallas para exponer información sensible, realizar eliminaciones no autorizadas o ejecutar inyecciones CRLF. Las vulnerabilidades afectan a las versiones 2020, 2024 y 2026 del software, con una severidad que va de Media a Alta (CVSS v3 8.2). Se recomienda a los usuarios actualizar a las últimas versiones y aplicar mitigaciones como el monitoreo de la actividad de los usuarios y la restricción de acceso a configuraciones críticas.

CISA G7 AI SBOM Guidance

Resumen:

CISA y el Grupo de los Siete (G7) han publicado una guía conjunta titulada ‘Software Bill of Materials for AI – Minimum Elements’. El objetivo es mejorar la transparencia en los sistemas de inteligencia artificial y sus cadenas de suministro, tanto para el sector público como el privado. Una SBOM actúa como una ‘lista de ingredientes’ para el software, permitiendo a las organizaciones entender mejor sus cadenas de suministro y tomar decisiones informadas sobre los riesgos. Esta guía complementa las recomendaciones generales de SBOM con elementos mínimos específicos para sistemas de IA, promoviendo una gestión de riesgos más sólida en la creciente adopción de tecnologías de inteligencia artificial y siendo crucial para la formación en seguridad de la cadena de suministro.