Alerta Crítica Vulnerabilidad RCE PLM

Resumen:

PTC ha emitido una advertencia urgente sobre una vulnerabilidad crítica de ejecución remota de código (RCE) en sus plataformas Windchill y FlexPLM, ampliamente utilizadas para la gestión del ciclo de vida del producto (PLM). Esta falla representa una amenaza inminente, lo que exige una acción inmediata para mitigar posibles ataques.

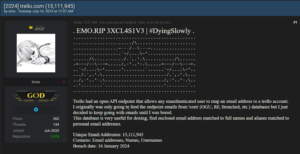

LiteLLM PyPI Package Compromised Credentials

Resumen:

El grupo de hackers TeamPCP ha llevado a cabo un ataque a la cadena de suministro, comprometiendo el popular paquete Python «LiteLLM» en PyPI. Este ataque implementó una puerta trasera en el paquete, diseñada para robar credenciales y tokens de autenticación, y los atacantes afirman haber extraído datos de cientos de miles de dispositivos. Este incidente resalta la crítica vulnerabilidad de las dependencias de software y la necesidad de una verificación rigurosa de los componentes de terceros.

FCC Bans Foreign Routers Over Security

Resumen:

La Comisión Federal de Comunicaciones (FCC) ha actualizado su lista de prohibiciones para incluir todos los routers de consumo fabricados en determinados países extranjeros, vetando la venta de nuevos modelos en Estados Unidos. Esta medida se toma debido a riesgos de seguridad percibidos asociados con estos dispositivos, buscando fortalecer la ciberseguridad y la integridad de la cadena de suministro en hardware de red. Aunque no detalla vulnerabilidades específicas, es una acción gubernamental importante que resalta la preocupación por la seguridad en el hardware de red.

TeamPCP Compromete Paquete Python Malicioso

Resumen:

El grupo de amenazas TeamPCP ha comprometido el popular paquete Python LiteLLM, distribuyendo versiones maliciosas (1.82.7 y 1.82.8). Estas versiones contenían un recolector de credenciales, un kit de herramientas para movimiento lateral en entornos Kubernetes y una puerta trasera persistente. La intrusión se ejecutó a través de un compromiso previo del sistema CI/CD de Trivy, lo que subraya la importancia de la seguridad en la cadena de suministro de software.

Malvertising Delivers ScreenConnect, Blinds EDR

Resumen:

Una campaña de malvertising masiva, activa desde enero de 2026, está explotando anuncios de búsqueda de Google para dirigirse a individuos en EE. UU. que buscan documentos fiscales. La campaña distribuye instaladores falsos de ConnectWise ScreenConnect, que luego instalan la herramienta HwAudKiller. Esta herramienta utiliza la técnica «bring your own vulnerable driver» (BYOVD) con un controlador de Huawei para deshabilitar programas de seguridad (EDR), permitiendo a los atacantes operar sin ser detectados. Esta noticia es crucial para entender las tácticas de evasión y la importancia de la cautela con los anuncios en línea, sirviendo también como excelente material de formación.

Pharos Controller Crítica Vulnerabilidad Detectada

Resumen:

La CISA ha emitido una alerta sobre una vulnerabilidad crítica (CVE-2026-2417) en el firmware 2.15.3 del Pharos Controls Mosaic Show Controller, con una puntuación CVSS de 9.8. Esta falla, clasificada como «Missing Authentication for Critical Function» (CWE-306), permite a un atacante no autenticado ejecutar comandos arbitrarios con privilegios de root, afectando instalaciones comerciales globalmente. La recomendación clave es actualizar el firmware a la versión 2.16 o superior. El aviso también incluye prácticas de seguridad esenciales para sistemas de control industrial (ICS), como la minimización de la exposición en red, el uso de firewalls y VPNs, así como consejos generales contra la ingeniería social, útiles para la formación del personal.

Vulnerabilidades Críticas en Sistema Industrial

Resumen:

Este aviso detalla múltiples vulnerabilidades críticas (CVE-2025-49844, CVE-2025-46817, CVE-2025-46818, CVE-2025-46819) que afectan al software Schneider Electric Plant iT/Brewmaxx, utilizado en sectores de infraestructura crítica como energía y manufactura. La explotación exitosa, con puntuaciones CVSS de hasta 9.9 (Crítica), podría resultar en escalada de privilegios y ejecución remota de código debido a fallos como «use-after-free» y desbordamiento de enteros en su componente Redis. El aviso proporciona mitigaciones urgentes, incluyendo la instalación de un parche del proveedor, la desactivación de comandos ‘eval’ de Redis y la implementación de sólidas mejores prácticas de ciberseguridad industrial, como la segmentación de red, controles de acceso físico y acceso remoto seguro, información valiosa para la formación de empleados.

Critical Foxboro DCS Deserialization Flaw

Resumen:

Schneider Electric ha alertado sobre una vulnerabilidad crítica (CVE-2026-1286) de deserialización de datos no confiables en su software de control EcoStruxure Foxboro DCS. Esta falla podría permitir la pérdida de confidencialidad e integridad, así como la ejecución remota de código en estaciones de trabajo comprometidas si un usuario con privilegios de administrador abre un archivo de proyecto malicioso. Las versiones anteriores a CS8.1 están afectadas. La mitigación principal es actualizar a la versión CS 8.1, pero también se recomiendan medidas como el uso exclusivo de datos de fuentes confiables, revisión de la integridad de archivos, uso de canales de comunicación seguros, minimización de medios extraíbles y aislamiento de los sistemas DCS. El aviso incluye además recomendaciones generales de ciberseguridad para sistemas de control industrial, útiles para la formación de empleados.

Créditos de la imagen:

Créditos de la imagen: